某花顺cookie的v值以及整个登录流程逆向(附源码)

在学习登录接口的时候,网上有高手已经把流程梳理得很清晰了,原帖>> 登录流程梳理

我也是弄完了才发现这个帖子的,我再在这个贴子的基础上进行更新一下。

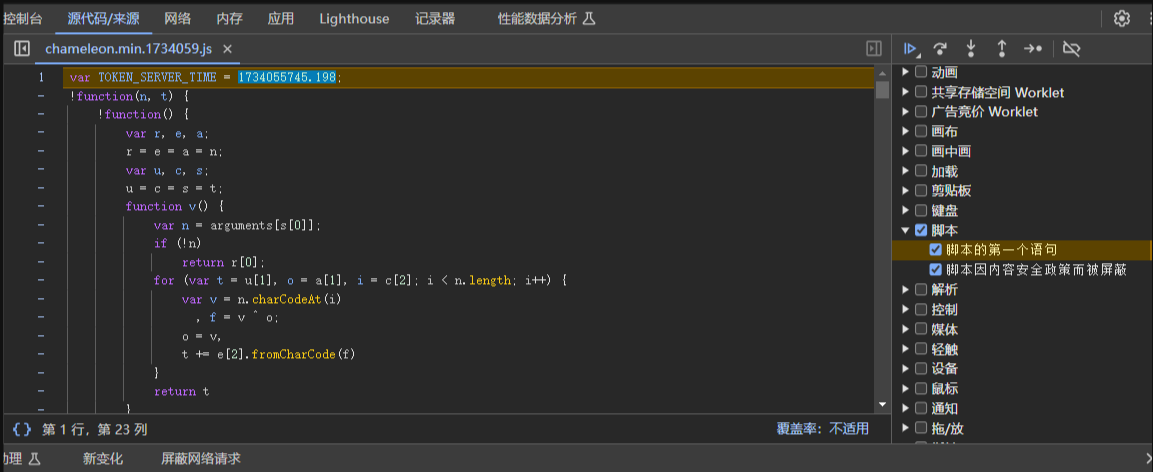

网站的所有请求基本上都会携带一个v值,这是需要每次请求新生成的,

断点打在脚本上,刷新即可查看生成v值的cookie,全扣下来,稍微补几个环境即可,源码最下面.

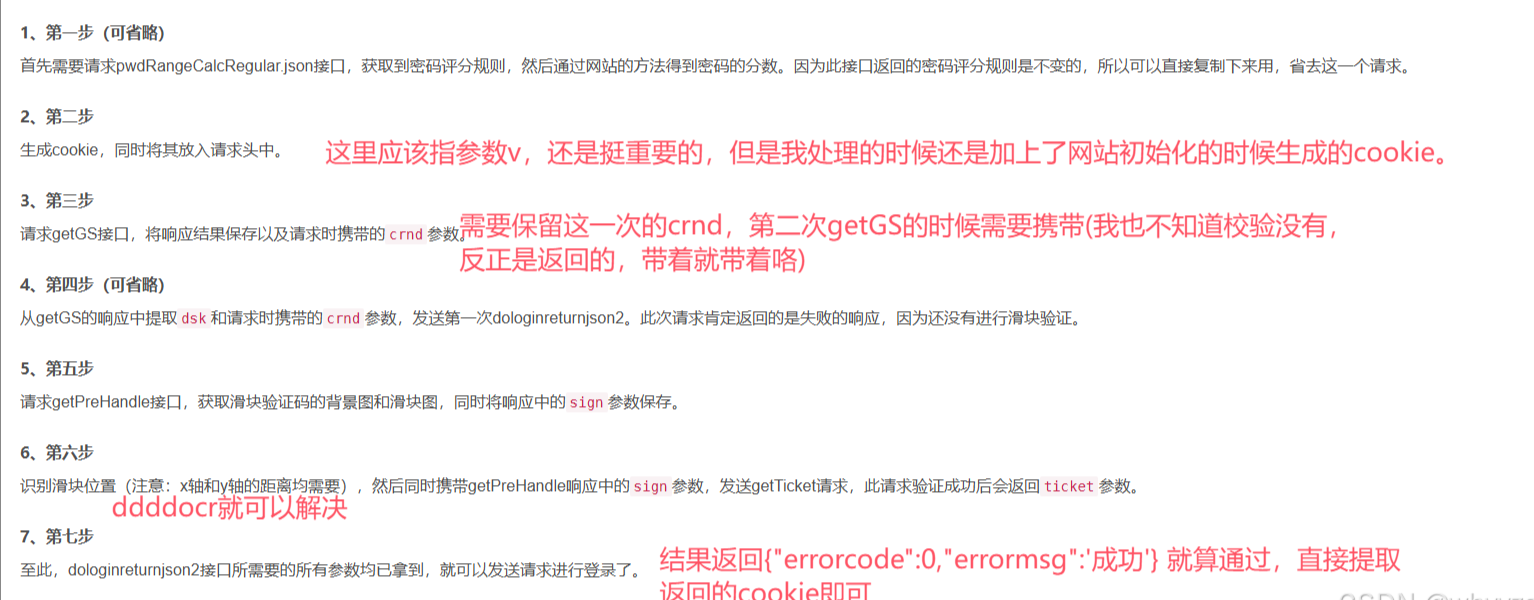

然后就是登录的流程注意事项

请求的时候每次都生成新的v值携带上

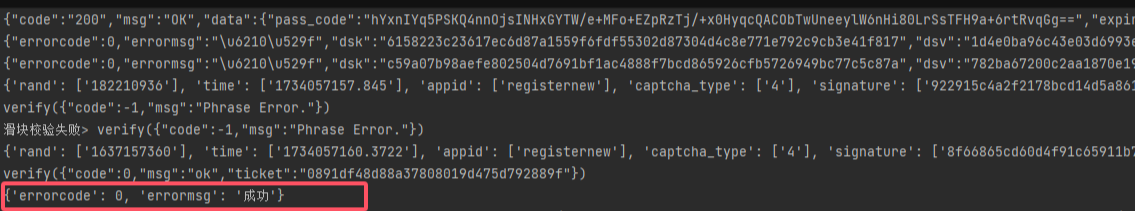

代码中对滑块验证失败的情况做了重新滑一次的操作,流程还是比较多的,不过代码没有混淆,难度并不高

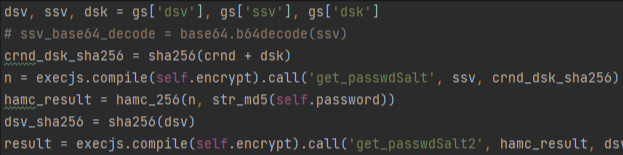

至于加密的地方,由于没有混淆,直接搜加密参数名都能直接搜到,稍微复杂一点的加密就是

dologinreturnjson2接口中的passwdSalt参数,各种加密套加密,用到的部分加密:

(1)sha256(crnd+dsk) (crud是随机数,dsk是getGS中的返回值)

(2) hamc_sha256

(3)md5,base64

部分源码在github,源码

某花顺cookie的v值以及整个登录流程逆向(附源码)

https://ww.whyyzs.top/2024/12/13/某花顺cookie的v值以及整个登录流程逆向(附源码)/